Thêm một lỗ hổng zero-day của Adobe Flash Player nữa lại vừa được phát hiện.

Theo Neowin, Flash Player của Adobe đã gây ra những lo ngại về an ninh trong vài năm qua với rất nhiều lỗ hổng bảo mật có thể bị khai thác từ xa bởi tin tặc. Cách đây vài tháng, Kaspersky Lab phát hiện lỗ hổng của Flash qua Microsoft Word. Tháng 2 năm 2017, ngay cả Microsoft cũng đã buộc phải phát hành bản cập nhật bảo mật quan trọng cho Flash trên Windows.

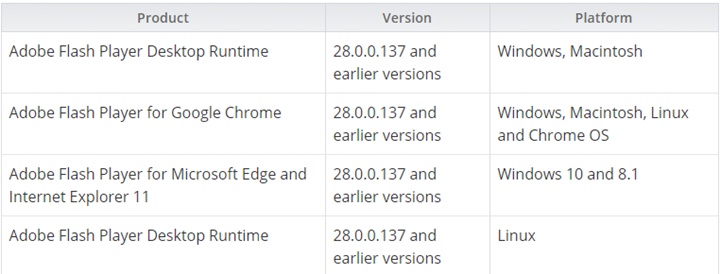

Mới đây, một lỗ hổng zero-day khác đã được phát hiện trong phần mềm, nó cho phép Remote Code Execution (RCE) trên các nền tảng khác nhau - Remote Code Execution là hành vi thực thi code từ xa. Theo Adobe, lỗ hổng này chỉ xuất hiện với một số người dùng Windows nhất định.

Vấn đề an ninh mới nhất đã được phát hiện bởi CERT của Hàn Quốc và đã được báo cáo chi tiết bởi nhóm Talos của Cisco Systems. Theo các nhà nghiên cứu bảo mật, việc khai thác được thực hiện bằng cách nhúng tệp SWF Flash vào tài liệu Microsoft Excel. Những vụ tấn công được thực hiện thông qua lỗ hổng này cho thấy khi nạn nhân mở tài liệu (file Excel) thì Flash sẽ tự động tải về ROKRAT từ các trang web độc hại vào bộ nhớ và thực thi nó - ROKRAT là một Remote Administration Tool (công cụ quản trị từ xa) được sử dụng trên các nền tảng đám mây để lấy tài liệu.

Theo Talos, một nhóm có tên "Group 123" là thủ phạm tạo ra ROKRAT. Các nhà nghiên cứu cho biết Group 123 đã tận dụng lỗ hổng zero-day vừa được thực hiện để tấn công. Theo đánh giá, đây là một nhóm có chuyên môn rất sâu và thủ đoạn khá tinh vi.

Adobe cho biết họ sẽ phát hành bản vá cho lỗ hổng Zero-day này vào ngày 5/2 và trong thời gian này công ty khuyên các quản trị viên sử dụng Protected View cho Office và thay đổi lại thiết lập Flash Player tương ứng trên Internet Explorer đối với Windows 7 trở về trước, chẳng hạn như cảnh báo người dùng trước khi phát một file SWF.

Thêm bình luận